這是本節的多頁可列印視圖。

點擊此處列印.

返回此頁面的常規視圖.

使用指南

付費提供的主要服務

基礎功能

- 訪問記錄

- 攔截記錄

- 統計信息

- 自定義上游

- 自定義過濾規則

- 自定義解析

- 白名單模式

高級功能

- HTTP3支持

- DDNS支持

- ECS支持

- 按分流規則集解析

- 阻止指定應用

- 時間表

訪問記錄

查看上網記錄,私有服務提供24小時的網絡訪問記錄查詢。

攔截記錄

查看攔截記錄,了解哪些廣告被攔截,以及哪些網站被攔截。

統計信息

私有服務提供24小時內的網絡訪問統計信息,以便了解用戶的上網習慣。

統計信息會顯示哪些網站被訪問最多,以及哪些網站被攔截最多。

自定義規則

在私有服務內創建自定義規則,以攔截個人常用的應用廣告,或者放行個人不認為是廣告的網站。

用戶可能需要查看訪問記錄,觀察啟動特定應用時的網站查詢記錄,以便添加自定義規則。

白名單模式

如果需要避免某類型網站被攔截,可以設定白名單模式,只允許訪問特定的網站。

白名單的優先級高於黑名單,如果網站在白名單中,則不會被攔截。用戶可以將常用的一些網站添加到白名單中,以免被誤攔截。

權威解析

支持添加企業或家庭內設備的權威解析,將指定名稱解析到家庭設備的IP地址,擺脫記憶IP地址的麻煩。

用戶不必購買域名,不需要備案,只需在私有服務內添加權威解析規則即可。

1 - 如何配置

AdGuard 私人服務配置指南

付費服務到期後,

- 服務將會立即失效,訪問後台管理地址將會跳轉至服務狀態查詢頁面。

- 個性化設定將會保留7日,7日內未續費將會徹底刪除服務的所有資料

- 服務徹底刪除後,自定義域名將無法再訪問服務,請記得修改您的加密DNS設定,否則將無法訪問網際網路

如需幫助

請發送電子郵件

service1@adguardprivate.com

請詳細描述您所遇到的問題, 我們會盡快回覆.

1.1 - Android

配置步驟

各品牌手機的具體設定步驟:

小米/紅米手機

- 打開

設定 - 選擇

連接與共享 - 點擊

私人DNS - 選擇

私人DNS服務提供商主機名 - 輸入:

{xxxxxxxxxxxxxxxx}.adguardprivate.com

三星手機

- 打開

設定 - 選擇

連接 - 點擊

更多連接設定 - 選擇

私人DNS - 輸入:

{xxxxxxxxxxxxxxxx}.adguardprivate.com

注意:請將 {xxxxxxxxxxxxxxxx} 替換為您的專屬DNS伺服器地址

驗證配置

配置完成後:

- 系統會自動驗證DNS連接狀態

- 顯示"已連接"表示配置成功

故障排除

如果配置失敗,請檢查:

- DNS伺服器地址是否正確

- 網絡連接是否正常

- 帳戶是否處於激活狀態

1.2 - iPhone

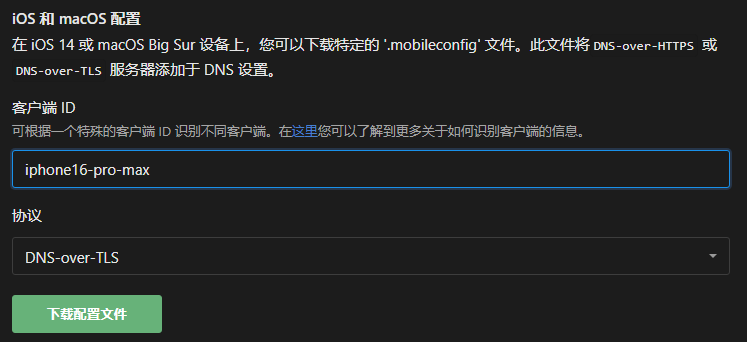

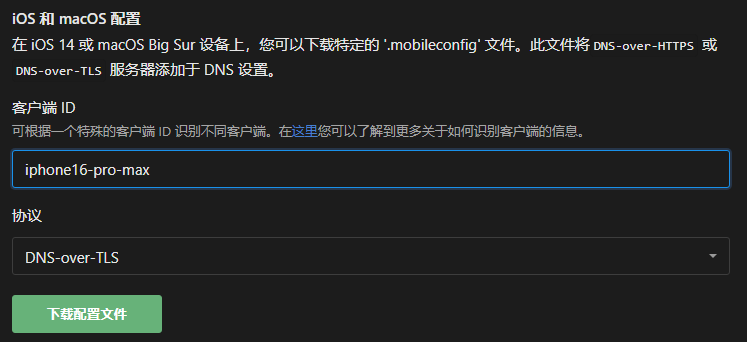

iOS 14以上版本支援原生Dns over HTTPS(DoH)和DNS over TLS(DoT)加密DNS, 您可以透過以下方法開啟:

- 開啟內建瀏覽器Safari, 導航到私有服務後台, 設定指導->DNS 隱私

- 下載配置檔

- 開啟手機設定

- 點擊一般

- 點擊VPN與裝置管理

- 選中您的專用配置進行安裝

配置示範

1.3 - Windows

Windows 11

Windows 11 21H2 之後開始支援原生Dns over HTTPS(DoH),您可以透過以下方法開啟:

- 開啟

設定 - 開啟

網路和網際網路 - 開啟

乙太網路 - 找到

DNS伺服器分配,點擊編輯- 選擇

手動 - 在

首選DNS伺服器 IPv4中填入120.26.96.167,IPv6地址為2408:4005:3de:8500:4da1:169e:dc47:1707 - DNS over HTTPS(DoH)選擇:開(手動模板)

- 在

DoH模板中填入https://xxxxxxxxxxxxxxxx.adguardprivate.com/dns-query,{xxxxxxxxxxxxxxxx}是您的加密DNS服務的用戶名。 - 不要勾選

失敗時使用未加密請求 - 備選DNS伺服器您可以選填

223.5.5.5(阿里雲公共DNS服務),DNS over HTTS 關,勾選失敗時使用未加密請求。

Windows 10 及更早版本

Windows 10 及更早版本不支援原生加密DNS,但您可能使用了較新的瀏覽器如Chrome/Edge及各種使用了Chromium內核的瀏覽器(360/QQ等國產瀏覽器),那麼您可以在瀏覽器中設定使用DoH加密DNS。以下是Chrome瀏覽器的設定方法:

- 開啟Chrome瀏覽器

設定 - 開啟

隱私、搜尋和服務 - 滑動到

安全性 - 啟用

使用安全的 DNS 指定如何查找網站的網路地址 - 在

選擇服務提供商中填入https://xxxxxxxxxxxxxxxx.adguardprivate.com/dns-query,{xxxxxxxxxxxxxxxx}是您的加密DNS服務的用戶名。

其它瀏覽器請參考各自的設定方法,一般在設定-隱私-安全中可以找到相關設定。

1.4 - macOS

macOS Big Sur 以上版本支援原生Dns over HTTPS(DoH)和DNS over TLS(DoT)加密DNS, 您可以透過以下方法開啟:

- 打開內建瀏覽器Safari, 導航到私有服務後台, 設定指導->DNS 隱私

- 下載配置檔

- 打開系統設定

- 打開隱私與安全性

- 選中描述檔

- 選中您的專用配置進行安裝

1.5 - 瀏覽器

Chromium 79+的瀏覽器版本支援DoH,以下是Chromium系(Chrome/Edge/360/QQ等)瀏覽器的設定方法:

- 開啟Chrome瀏覽器

設定 - 開啟

隱私、搜尋和服務 - 滑動到

安全性 - 啟用

使用安全的 DNS 指定如何查找網站的網路地址 - 在

選擇服務提供商中填入https://xxxxxxxxxxxxxxxx.adguardprivate.com/dns-query,其中{xxxxxxxxxxxxxxxx}是您的專用加密DNS服務的用戶名。

2.1 - 阻止的應用程式列表

需要避免混淆的是,黑名單通常用於攔截廣告、隱私獲取、惡意軟體等,而阻止的應用程式列表是用於徹底的攔截指定應用程式的使用。

通常配合時間表進行個人習慣養成,避免沉迷。常用於未成年人習慣養成,例如:學習期間禁止使用社交軟體、遊戲等。也可以用於成人的自我約束,例如:工作期間禁止使用社交軟體、遊戲等。

本服務根據各個國家的流行應用程式預配置了一些規則,由於流行文化的變遷,企業的發展,這些列表可能會過時,但我們承諾會持續維護。

如果您發現列表中的應用程式未完全攔截,或需要加入最近流行的應用程式,請聯繫我們,我們會在第一時間進行處理。

如需幫助

請發送電子郵件

service1@adguardprivate.com

請詳細描述您所遇到的問題, 我們會盡快回覆.

2.2 - ECS提升CDN訪問速度

AdGuard Private支援ECS功能, 提供更精準的解析,優化您的網絡體驗.

設置方式:

什麼是 ECS (Extended Client Subnet)?

ECS(Extended Client Subnet,擴展客戶端子網)是一種 DNS 協議擴展,它允許 DNS 解析器(例如您的 AdGuard Private 伺服器)將客戶端的 IP 地址部分資訊傳遞給授權 DNS 伺服器。 這樣做可以使授權伺服器能夠根據客戶端的網絡位置提供更準確的 DNS 響應。

ECS 的工作原理

傳統 DNS 查詢: 在沒有 ECS 的情況下,DNS 解析器僅將自己的 IP 地址發送到授權 DNS 伺服器。 這使得授權伺服器只能根據解析器的位置(通常是數據中心)來做出解析決策,這可能導致不理想的結果。

啟用 ECS 的 DNS 查詢: 當 ECS 啟用時,DNS 解析器會將客戶端 IP 地址的一部分(子網)包含在 DNS 查詢中。 例如,如果客戶端的 IP 地址是 203.0.113.45,解析器可能會發送 203.0.113.0/24 作為 ECS 資訊。

授權伺服器的響應: 接收到包含 ECS 資訊的查詢後,授權 DNS 伺服器可以使用此資訊來選擇最適合客戶端的 IP 地址。 這通常意味著選擇地理位置上最接近客戶端的伺服器。

ECS 的優勢

- 更快的響應時間: 通過將客戶端定向到最近的伺服器,ECS 可以減少延遲並提高應用程式的響應速度。

- 改善的用戶體驗: 更快的響應時間可以帶來更流暢、更愉悅的線上體驗。

- 更有效的 CDN 使用: 內容分發網絡 (CDN) 可以利用 ECS 將用戶定向到最佳內容伺服器,從而提高效率和降低成本。

- 繞過本地解析器限制: 某些本地網絡運營商的DNS伺服器可能存在問題, 比如解析錯誤, 域名劫持等, 使用ECS可以繞過這些限制, 獲取更準確的解析結果.

為什麼要在 AdGuard Private 中使用 ECS?

AdGuard Private 作為一個私人的 DNS 伺服器,可以配置為使用上游 DNS 伺服器來解析域名。 啟用 ECS 後,AdGuard Private 可以將您的客戶端子網資訊傳遞給上游伺服器,從而獲得更準確的解析結果。

2.3 - DDNS動態解析

使用Adguard Private實現便捷的DDNS動態解析服務

什麼是DDNS?

DDNS(Dynamic DNS)允許您為動態IP地址綁定一個固定域名,適合家庭寬帶用戶訪問內網設備,如NAS、智能家居控制器等。

功能特點

- 簡單易用: 僅需一個腳本即可實現自動更新

- 零額外成本: 無需購買域名

- 高可靠性: 依託Adguard Private的DNS基礎設施

- 快速生效: DNS記錄更新後即時生效, 無需等待DNS傳播

使用準備

使用DDNS功能需要:

- 一個有效的Adguard Private服務

- 管理面板的用戶名和密碼

- 需要解析的域名(如:nas.home)

DDNS腳本下載:

配置步驟

1. 獲取必要信息

您需要準備:

- Adguard Private服務地址,形如:

https://xxxxxxxx.adguardprivate.com - 管理員用戶名和密碼

- 需要解析的域名,如:

nas.home

2. 部署更新腳本

以下腳本將會自動更新指定域名的解析地址。

Windows PowerShell

# 下載腳本

Invoke-WebRequest -Uri https://www.adguardprivate.com/docs/startup/private/tutorial/ddns/update_dns.ps1 -OutFile update_dns.ps1

# 設置執行策略(可選, 僅當前會話)

Set-ExecutionPolicy -ExecutionPolicy Unrestricted -Scope Process

# 執行腳本

.\update_dns.ps1 https://xxxxxxxx.adguardprivate.com admin:password123 nas.home

Linux && MacOS

# 下載腳本

wget https://www.adguardprivate.com/docs/startup/private/tutorial/ddns/update_dns.sh -O update_dns.sh

# 添加執行權限

chmod +x update_dns.sh

# 執行腳本

./update_dns.sh https://xxxxxxxx.adguardprivate.com admin:password123 nas.home

常見問題

如何驗證是否生效?

可以通過ping your-domain.name命令檢查解析是否正確指向您的當前IP地址。

或登錄服務後台, 查看過濾器->DNS重寫記錄.

如何設置定時更新?

Windows計劃任務

- 打開任務計劃程序

- 創建基本任務

- 設置運行頻率(建議15-30分鐘)

- 程序位置選擇PowerShell,參數填入腳本完整命令

Linux Cron任務

將以下內容添加到crontab(每15分鐘執行一次):

*/15 * * * * /path/to/update_dns.sh https://xxxxxxxx.adguardprivate.com admin:password123 nas.home

注意事項

- 請妥善保管您的用戶名和密碼,避免洩露

- 建議將更新腳本加入系統計劃任務,實現自動運行

- 如遇解析未及時生效,請檢查網絡連接和憑證是否有效

2.4 - DNS分流配置指南

詳細介紹如何通過配置DNS分流來優化網絡訪問體驗,包含國內外DNS伺服器配置指南和分流規則設置說明。

DNS分流概述

DNS分流通過將不同域名的解析請求分發到不同的DNS伺服器,可以顯著提升網絡訪問體驗。合理的DNS分流配置可以:

- 加快域名解析速度

- 提升網站訪問穩定性

- 優化跨境訪問體驗

- 避免DNS污染問題

Adguard Private 分流配置

基礎配置示例

# 國內DNS伺服器

223.5.5.5 # 阿里DNS

2400:3200::1 # 阿里DNS IPv6

public0.adguardprivate.svc.cluster.local # 私有DNS, 大陸上游

# 國外DNS伺服器

tls://1.0.0.1 # Cloudflare DNS

tls://[2606:4700:4700::1001] # Cloudflare DNS IPv6

public2.adguardprivate.svc.cluster.local # 私有DNS, 其它上游

# 分流規則示例

[/google.com/bing.com/github.com/stackoverflow.com/]tls://1.0.0.1 public2.adguardprivate.svc.cluster.local

[/cn/xhscdn.com/tencentclb.com/tencent-cloud.net/aliyun.com/alicdn.com/]223.5.5.5 2400:3200::1 public0.adguardprivate.svc.cluster.local

國內運營商DNS伺服器列表

電信DNS伺服器

| 名稱 | 首選 DNS 伺服器 | 備用 DNS 伺服器 |

|---|

| 安徽電信 | 61.132.163.68 | 202.102.213.68 |

| 北京電信 | 219.142.76.3 | 219.141.140.10 |

| 重慶電信 | 61.128.192.68 | 61.128.128.68 |

| 福建電信 | 218.85.152.99 | 218.85.157.99 |

| 甘肅電信 | 202.100.64.68 | 61.178.0.93 |

| 廣東電信 | 202.96.128.86 | 202.96.128.166 |

| 廣西電信 | 202.103.225.68 | 202.103.224.68 |

| 貴州電信 | 202.98.192.67 | 202.98.198.167 |

| 河南電信 | 222.88.88.88 | 222.85.85.85 |

| 黑龍江電信 | 219.147.198.230 | 219.147.198.242 |

| 湖北電信 | 202.103.24.68 | 202.103.0.68 |

| 湖南電信 | 222.246.129.80 | 59.51.78.211 |

| 江蘇電信 | 218.2.2.2 | 218.4.4.4 |

| 江西電信 | 202.101.224.69 | 202.101.226.68 |

| 內蒙古電信 | 219.148.162.31 | 222.74.39.50 |

| 山東電信 | 219.146.1.66 | 219.147.1.66 |

| 陝西電信 | 218.30.19.40 | 61.134.1.4 |

| 上海電信 | 202.96.209.133 | 116.228.111.118 |

| 四川電信 | 61.139.2.69 | 218.6.200.139 |

| 天津電信 | 219.150.32.132 | 219.146.0.132 |

| 雲南電信 | 222.172.200.68 | 61.166.150.123 |

| 浙江電信 | 202.101.172.35 | 61.153.177.196 |

| 西藏電信 | 202.98.224.68 | 202.98.224.69 |

聯通DNS伺服器

| 名稱 | 首選 DNS 伺服器 | 備用 DNS 伺服器 |

|---|

| 北京聯通 | 123.123.123.123 | 123.123.123.124 |

| 重慶聯通 | 221.5.203.98 | 221.7.92.98 |

| 廣東聯通 | 210.21.196.6 | 221.5.88.88 |

| 河北聯通 | 202.99.160.68 | 202.99.166.4 |

| 河南聯通 | 202.102.224.68 | 202.102.227.68 |

| 黑龍江聯通 | 202.97.224.69 | 202.97.224.68 |

| 吉林聯通 | 202.98.0.68 | 202.98.5.68 |

| 江蘇聯通 | 221.6.4.66 | 221.6.4.67 |

| 內蒙古聯通 | 202.99.224.68 | 202.99.224.8 |

| 山東聯通 | 202.102.128.68 | 202.102.152.3 |

| 山西聯通 | 202.99.192.66 | 202.99.192.68 |

| 陝西聯通 | 221.11.1.67 | 221.11.1.68 |

| 上海聯通 | 210.22.70.3 | 210.22.84.3 |

| 四川聯通 | 119.6.6.6 | 124.161.87.155 |

| 天津聯通 | 202.99.104.68 | 202.99.96.68 |

| 浙江聯通 | 221.12.1.227 | 221.12.33.227 |

| 遼寧聯通 | 202.96.69.38 | 202.96.64.68 |

全國移動 DNS IP

| 名稱 | 首選 DNS 伺服器 | 備用 DNS 伺服器 |

|---|

| 北京移動 | 221.130.33.60 | 221.130.33.52 |

| 廣東移動 | 211.136.192.6 | 211.139.136.68 |

| 江蘇移動 | 221.131.143.69 | 112.4.0.55 |

| 安徽移動 | 211.138.180.2 | 211.138.180.3 |

| 山東移動 | 218.201.96.130 | 211.137.191.26 |

公共 DNS IP

| 名稱 | 首選 DNS 伺服器 | 備用 DNS 伺服器 |

|---|

| 114 DNS | 114.114.114.114 | 114.114.115.115 |

| CNNIC SDNS | 1.2.4.8 | 210.2.4.8 |

| 阿里雲公共DNS | 223.5.5.5 | 223.6.6.6 |

| DNSPod DNS+ | 119.29.29.29 | 119.29.29.29 |

| Google DNS | 8.8.8.8 | 8.8.4.4 |

配置建議

- 優先選擇就近的DNS伺服器

- 同時配置IPv4和IPv6 DNS

- 為重要域名配置備用DNS

- 定期更新分流規則

- 監控DNS響應時間

注意事項

- 配置前請記錄原有DNS設置

- 避免使用不可信的DNS伺服器

- 定期檢查DNS解析是否正常

- 保持規則列表簡潔且有效

通過合理配置DNS分流,可以顯著提升網絡訪問體驗。建議根據實際需求選擇合適的DNS伺服器和分流規則。

參考

2.5 - 使用自定義設備名稱

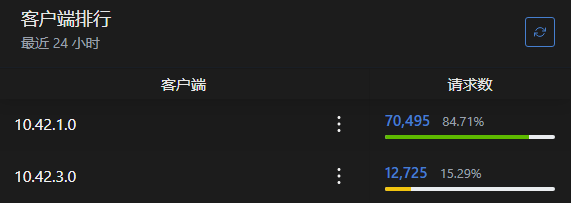

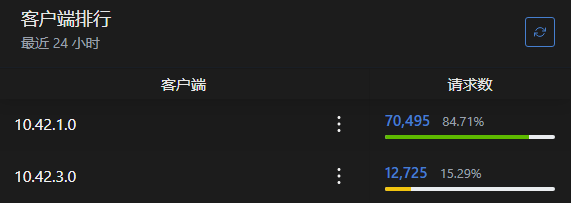

如果直接使用服務的監聽地址, 如:

tls://xxxxxxxx.adguardprivate.comhttps://xxxxxxxx.adguardprivate.com/dns-query

在後台看到的客戶端排行的IP是負載均衡器的集群IP, 對用戶無意義, 無法區分不同設備.

可以通過擴展域名和增加URL路徑的方式來識別不同設備.

- DoT使用擴展域名方式, 如

tls://device1.xxxxxxxx.adguardprivate.com - DoH使用增加URL路徑方式, 如

https://xxxxxxxx.adguardprivate.com/dns-query/device2

注意:

- 安卓設備設置時不需要輸入協議前綴

tls://, 只需要輸入 device1.xxxxxxxx.adguardprivate.com - 蘋果設備在設置指導中, 輸入客戶端ID, 下載配置文件以進行設置, 無需手動輸入

個人服務的所有設備共享服務的查詢限制每秒30次請求.

2.6 - 更快的請求回應

付費用戶使用AdGuard私有服務, DNS請求路徑如下:

根據路徑可以分析最快回應方案.

本地緩存命中

最快的回應是本地緩存命中, 由於本地緩存是記憶體級別的, 因此速度非常快, 只需要幾微秒.

這由DNS回應的TTL(time to live)值控制, 通常是幾分鐘到幾小時, 表示查詢結果在這段時間內有效, 不需要再次查詢.

您可以在控制面板 -> 設置 -> DNS 設置 -> DNS 緩存配置 -> 覆蓋最小 TTL 值中設置最小TTL值, 增大該值以延長緩存時間, 使得系統更多的使用本地緩存, 通常的TTL值是600秒.

但是, 由於本站同時有過濾能力, 如果您需要的服務被廣告規則誤攔截, 那麼即使您暫時關閉了加密DNS, 也無法立刻訪問到您需要的服務, 因為本地緩存的結果是被過濾規則修改過的. 因此, 設置為60秒是一個比較安全的值, 保證少數情況下用戶不會因為誤攔截, 在關閉加密DNS後等待過長時間.

AdGuard DNS伺服器

本站目前使用位於杭州的阿里雲伺服器, 可以滿足絕大部分東部地區用戶的低延遲需求, 隨著業務增長, 未來會在全國範圍內增加伺服器.

伺服器緩存命中

默認為每個用戶設置了4MB的DNS緩存, 根據經驗, 這已經足夠一個家庭的使用. 該設置的自由修改可能導致用戶服務被強制中止, 本站已屏蔽了該設置的修改入口.

上游DNS伺服器

由於使用的阿里雲服務, 上游DNS服務也選用了阿里雲的DNS服務, 速度非常快, 通常在幾毫秒內返回結果.

用戶會有三個請求上游DNS伺服器的方式:

- 負載均衡: 本站預設使用了負載均衡, 會自動選擇最快的伺服器返回結果.

- 並行請求: 本站暫時不會限制並行請求的使用.

- 最快的IP地址: 目前沒有意義的設置, 本站已屏蔽了該設置的修改入口.

說明一下為什麼最快的IP地址沒有意義, 最快IP需要由真正訪問服務的設備本身來選擇. 當AdGuard服務運行在杭州, 而用戶在北京, AdGuard會認為杭州的IP地址最快, 但是實際上用戶訪問北京的服務速度最快, 選擇杭州的IP地址反而會增加延遲. 因此, 本站已屏蔽了該設置的修改入口. 此設置在用戶的家庭網絡中可能有用, 但是在公共服務中沒有意義.

影響網絡體驗的因素有很多, 例如服務端帶寬, 網絡擁塞, 伺服器負載, 網絡品質等, 選擇最快的IP地址並不能保證最快的回應速度, 延遲只是其中的一個因素, 不是唯一的因素. 為避免用戶設置錯誤導致服務品質下降, 本站已屏蔽了該設置的修改入口.

規則過濾

最常用的模式是黑名單列表, 用戶可以從預置的黑名單列表中選擇. 黑名單的命中使用hash算法, 無論規則量多少, 命中時間都是O(1), 用戶不必擔心規則量過大導致命中時間過長.

但是, 規則計算後儲存在記憶體, 每個用戶的服務記憶體使用限制在300MB以內, 這可以滿足絕大部分用戶的需求, 如果用戶的規則量過大, 可能會導致記憶體不足, 服務被反覆重啟, 造成服務中斷.

本站暫時屏蔽了第三方規則的使用, 以避免用戶引入過大的規則. 未來有更好的限制手段後, 會重新開放第三方規則的使用.

總結

希望獲得更快的請求回應, 用戶可以:

- 適當增大最小TTL值, 增大本地緩存命中率.

- 設置合適的DNS緩存大小(已預設值).

- 選擇地理位置最接近的城市創建服務(待企業發展).

- 無出海需求, 選擇負載均衡; 有出海需求, 選擇並行請求.

- 使用適合自己的黑名單規則, 避免引入過大的規則.

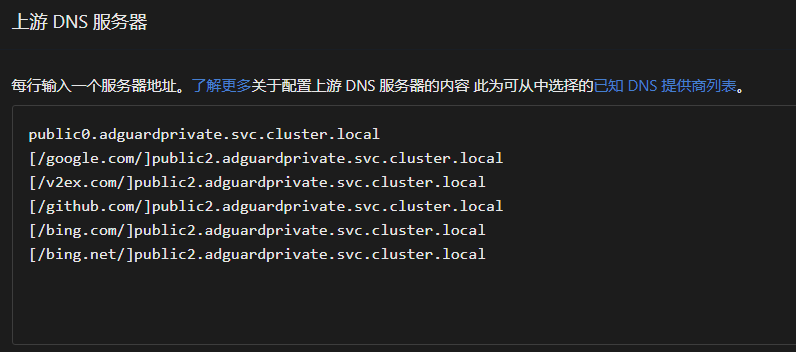

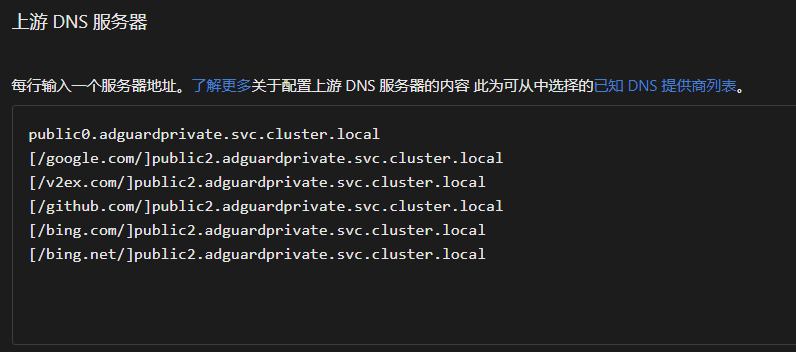

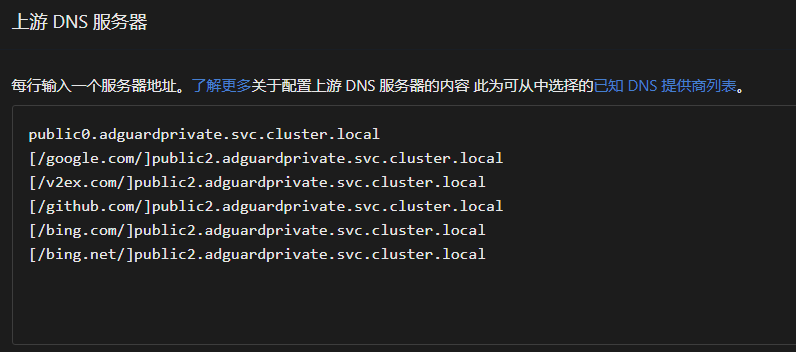

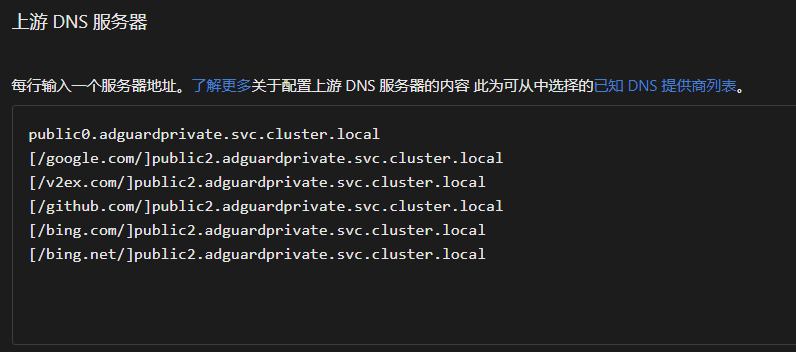

2.7 - 設定信任的服務商

付費服務創建時, 預設使用國內較快的上游服務, 包括阿里的IPv4和IPv6及DoT服務.

一些服務商可能存在解析錯誤問題, 將一些海外網站解析到錯誤的IP地址, 造成無法訪問. 常見的表現是瀏覽器報證書錯誤.

如果需要避免解析錯誤, 可以更換上游服務商, 使用Cloudflare的服務, 使用這類服務時, 請確保使用的是DoH或DoT協議, 以免被劫持.

同時, 還需要關閉國內的上游服務, 因為它們離得近, 速度更快, AdGuard會優先使用它們.

在對應的服務IP前加上#即可禁用該上游服務.

設定好後, 需要測試上游以確保上游服務器可用, 確認可用後應用.

但是, 只使用海外服務, 會導致國內各App的訪問體驗下降, 因為國內的App通常將供海外的解析設置到特定的對外服務器, 國內訪問速度較慢.

如果您只需要避免常用服務的解析錯誤, 可以自行將被解析錯誤的域名指定特定的解析地址, 未指定的域名仍然使用預設的國內上游服務.

在AdGuard控制台中, 選中 設定 -> DNS 設定 -> 上游DNS服務器, 將被解析錯誤的域名以[/example1.com/example2.com/]tls://1.0.0.1的格式添加到 自定義DNS服務器 中, 然後點擊 保存設定 即可.

public2.adguardprivate.svc.cluster.local 是我們內部提供的無解析錯誤解析, 上游選擇了Cloudflare, 相較於用戶自行指定海外上游, 有更快的解析速度, 代價是域名解析更新時會產生少量的延遲. 如果用戶沒有專業需求, 都可以使用我們提供的無解析錯誤解析.

如果需要使用Cloudflare或Google的外部解析地址, 需要指定IP使用DoT/DoH, 可參考使用:

#tls://1.1.1.1

tls://1.0.0.1

tls://[2606:4700:4700::1111]

tls://[2606:4700:4700::1001]

tls://[2606:4700:4700::64]

tls://[2606:4700:4700::6400]

https://1.1.1.1/dns-query

https://1.0.0.1/dns-query

https://[2606:4700:4700::1111]/dns-query

https://[2606:4700:4700::1001]/dns-query

#tls://8.8.8.8

#tls://8.8.4.4

tls://[2001:4860:4860::8888]

tls://[2001:4860:4860::8844]

tls://[2001:4860:4860::64]

tls://[2001:4860:4860::6464]

#https://8.8.8.8/dns-query

#https://8.8.4.4/dns-query

#https://[2001:4860:4860::8888]/dns-query

https://[2001:4860:4860::8844]/dns-query

其中#註釋的地址表示已被防火牆攔截, 暫時無法使用.

本站全棧支持IPv6, 這是我們的優勢之一, 可以使用IPv6地址的上游, 獲得更穩定的解析速度.