ここでは、いくつかのプライベートサービスの高度な使用方法を紹介します。

これは、このセクションの複数ページの印刷可能なビューです。 ここをクリックして印刷.

高度な機能

- 1: ブロックされたアプリケーションのリスト

- 2: ECSによるCDNアクセスの速度向上

- 3: DDNSダイナミックDNS

- 4: DNS分岐設定ガイド

- 5: カスタムデバイス名の使用

- 6: より速いリクエスト応答

- 7: 信頼できるサービスプロバイダの設定

1 - ブロックされたアプリケーションのリスト

混同を避けるべきことは、ブラックリストは通常、広告、プライバシーの取得、マルウェアなどの遮断に使用されるのに対し、ブロックされたアプリケーションのリストは特定のアプリケーションの使用を完全に遮断するために使用されることです。

通常、個人の習慣形成のためにタイムテーブルと組み合わせて使用され、依存を防ぎます。未成年者の習慣形成に一般的に使用され、例えば:学習期間中にソーシャルソフトウェアやゲームの使用を禁止します。また、成人の自己規制にも使用でき、例えば:仕事中にソーシャルソフトウェアやゲームの使用を禁止します。

このサービスは、各国の人気アプリケーションに基づいて、いくつかのルールを事前設定しています。流行文化の変遷や企業の発展により、これらのリストは時代遅れになる可能性がありますが、私たちは継続的なメンテナンスを約束します。

リスト内のアプリケーションが完全に遮断されていない場合、または最近人気のアプリケーションを追加する必要がある場合、私たちに連絡してください。私たちはすぐに対応します。

ヘルプ

WeChat に連絡

adguard6688

または

メールを送信

service1@adguardprivate.com

発生した問題を詳しく説明してください。できるだけ早く返信します。

| 国家と地域 | アプリケーションリスト |

|---|---|

| グローバル | グローバルアプリケーションリスト |

| 中国本土 | 中国本土アプリケーションリスト |

2 - ECSによるCDNアクセスの速度向上

AdGuard PrivateはECS機能をサポートし、より正確な解析を提供し、ネットワーク体験を最適化します。

設定方法:

ECS(Extended Client Subnet)とは何ですか?

ECS(Extended Client Subnet、拡張クライアントサブネット)は、DNSプロトコルの拡張の一つで、DNSリゾルバ(例えばあなたのAdGuard Privateサーバ)がクライアントのIPアドレスの一部を権威DNSサーバに渡すことを可能にします。これにより、権威サーバはクライアントのネットワーク位置に基づいてより正確なDNS応答を提供することができます。

ECSの動作原理

従来のDNSクエリ: ECSがない場合、DNSリゾルバは自身のIPアドレスだけを権威DNSサーバに送信します。これにより、権威サーバはリゾルバの位置(通常はデータセンター)に基づいて解析を決定するしかなく、これは理想的でない結果を招くことがあります。

ECSを有効にしたDNSクエリ: ECSが有効になると、DNSリゾルバはクライアントのIPアドレスの一部(サブネット)をDNSクエリに含めます。例えば、クライアントのIPアドレスが

203.0.113.45の場合、リゾルバは203.0.113.0/24をECS情報として送信するかもしれません。権威サーバの応答: ECS情報を含むクエリを受信すると、権威DNSサーバはこの情報を利用してクライアントに最も適したIPアドレスを選択することができます。これは通常、クライアントに地理的に最も近いサーバを選択することを意味します。

ECSの利点

- より速い応答時間: クライアントを最も近いサーバに誘導することで、ECSは遅延を減少させ、アプリケーションの応答速度を向上させることができます。

- ユーザー体験の改善: より速い応答時間は、よりスムーズで快適なオンライン体験をもたらします。

- CDNのより効率的な利用: コンテンツ配信ネットワーク(CDN)はECSを利用してユーザーを最適なコンテンツサーバに誘導し、効率を高め、コストを削減することができます。

- ローカルリゾルバの制限の回避: 一部のローカルネットワーク運営者のDNSサーバには、解析エラー、ドメイン乗っ取りなどの問題が存在する場合があります。ECSを使用することで、これらの制限を回避し、より正確な解析結果を得ることができます。

なぜAdGuard PrivateでECSを使用するのですか?

AdGuard PrivateはプライベートなDNSサーバとして、上流のDNSサーバを使用してドメインを解析するように設定できます。ECSを有効にすると、AdGuard Privateはあなたのクライアントサブネット情報を上流サーバに渡し、より正確な解析結果を得ることができます。

3 - DDNSダイナミックDNS

DDNSとは?

DDNS(Dynamic DNS)は、動的IPアドレスに固定ドメイン名を割り当てることができ、家庭用ブロードバンドユーザーがNASやスマートホームコントローラーなどの内部ネットワークデバイスにアクセスするのに適しています。

機能の特徴

- 簡単に使用可能: スクリプト一つで自動更新が可能

- 追加費用なし: ドメイン名の購入は不要

- 高い信頼性: Adguard PrivateのDNSインフラストラクチャに依存

- 即時反映: DNSレコードの更新後、即座に反映され、DNSの伝播を待つ必要なし

使用準備

DDNS機能を使用するには以下のものが必要です:

- 有効なAdguard Privateサービス

- 管理パネルのユーザー名とパスワード

- 解析が必要なドメイン名(例:nas.home)

DDNSスクリプトのダウンロード:

設定手順

1. 必要な情報の取得

準備する必要があるもの:

- Adguard Privateサービスのアドレス、例:

https://xxxxxxxx.adguardprivate.com - 管理者ユーザー名とパスワード

- 解析が必要なドメイン名、例:

nas.home

2. 更新スクリプトのデプロイ

以下のスクリプトは指定されたドメイン名の解析アドレスを自動的に更新します。

Windows PowerShell

# スクリプトのダウンロード

Invoke-WebRequest -Uri https://www.adguardprivate.com/docs/startup/private/tutorial/ddns/update_dns.ps1 -OutFile update_dns.ps1

# 実行ポリシーの設定(オプション、現在のセッションのみ)

Set-ExecutionPolicy -ExecutionPolicy Unrestricted -Scope Process

# スクリプトの実行

.\update_dns.ps1 https://xxxxxxxx.adguardprivate.com admin:password123 nas.home

Linux && MacOS

# スクリプトのダウンロード

wget https://www.adguardprivate.com/docs/startup/private/tutorial/ddns/update_dns.sh -O update_dns.sh

# 実行権限の追加

chmod +x update_dns.sh

# スクリプトの実行

./update_dns.sh https://xxxxxxxx.adguardprivate.com admin:password123 nas.home

よくある質問

効果を確認する方法は?

ping your-domain.nameコマンドを使用して、解析が現在のIPアドレスに正しくポイントされているかを確認できます。

または、サービスバックエンドにログインし、フィルター->DNSリライトレコードを確認します。

定期的な更新を設定する方法は?

Windowsのスケジュールタスク

- タスクスケジューラを開く

- 基本タスクを作成する

- 実行頻度を設定する(15-30分ごとを推奨)

- プログラムの場所にPowerShellを選択し、パラメータにスクリプトの完全なコマンドを入力

LinuxのCronタスク

以下の内容をcrontabに追加して、15分ごとに実行します:

*/15 * * * * /path/to/update_dns.sh https://xxxxxxxx.adguardprivate.com admin:password123 nas.home

注意事項

- ユーザー名とパスワードを適切に管理し、漏洩を防いでください

- 更新スクリプトをシステムのスケジュールタスクに追加して、自動実行を実現することをお勧めします

- 解析が即座に反映されない場合は、ネットワーク接続と認証情報が有効であるかを確認してください

4 - DNS分岐設定ガイド

DNS分岐の概要

DNS分岐は、異なるドメインの解決リクエストを異なるDNSサーバーに分散させることで、ネットワークアクセス体験を大幅に向上させることができます。適切なDNS分岐設定は以下の効果があります:

- ドメイン解決速度の向上

- ウェブサイトアクセスの安定性の向上

- 越境アクセス体験の最適化

- DNS汚染問題の回避

Adguard Private 分岐設定

基本設定例

# 国内DNSサーバー

223.5.5.5 # アリババDNS

2400:3200::1 # アリババDNS IPv6

public0.adguardprivate.svc.cluster.local # プライベートDNS, 中国本土のアップストリーム

# 国外DNSサーバー

tls://1.0.0.1 # Cloudflare DNS

tls://[2606:4700:4700::1001] # Cloudflare DNS IPv6

public2.adguardprivate.svc.cluster.local # プライベートDNS, その他のアップストリーム

# 分岐ルール例

[/google.com/bing.com/github.com/stackoverflow.com/]tls://1.0.0.1 public2.adguardprivate.svc.cluster.local

[/cn/xhscdn.com/tencentclb.com/tencent-cloud.net/aliyun.com/alicdn.com/]223.5.5.5 2400:3200::1 public0.adguardprivate.svc.cluster.local

国内ISPのDNSサーバーリスト

中国電信のDNSサーバー

| 名称 | 優先DNSサーバー | 代替DNSサーバー |

|---|---|---|

| 安徽電信 | 61.132.163.68 | 202.102.213.68 |

| 北京電信 | 219.142.76.3 | 219.141.140.10 |

| 重慶電信 | 61.128.192.68 | 61.128.128.68 |

| 福建電信 | 218.85.152.99 | 218.85.157.99 |

| 甘粛電信 | 202.100.64.68 | 61.178.0.93 |

| 広東電信 | 202.96.128.86 | 202.96.128.166 |

| 広西電信 | 202.103.225.68 | 202.103.224.68 |

| 貴州電信 | 202.98.192.67 | 202.98.198.167 |

| 河南電信 | 222.88.88.88 | 222.85.85.85 |

| 黒竜江電信 | 219.147.198.230 | 219.147.198.242 |

| 湖北電信 | 202.103.24.68 | 202.103.0.68 |

| 湖南電信 | 222.246.129.80 | 59.51.78.211 |

| 江蘇電信 | 218.2.2.2 | 218.4.4.4 |

| 江西電信 | 202.101.224.69 | 202.101.226.68 |

| 内モンゴル電信 | 219.148.162.31 | 222.74.39.50 |

| 山東電信 | 219.146.1.66 | 219.147.1.66 |

| 陝西電信 | 218.30.19.40 | 61.134.1.4 |

| 上海電信 | 202.96.209.133 | 116.228.111.118 |

| 四川電信 | 61.139.2.69 | 218.6.200.139 |

| 天津電信 | 219.150.32.132 | 219.146.0.132 |

| 雲南電信 | 222.172.200.68 | 61.166.150.123 |

| 浙江電信 | 202.101.172.35 | 61.153.177.196 |

| 西蔵電信 | 202.98.224.68 | 202.98.224.69 |

中国聯通のDNSサーバー

| 名称 | 優先 DNS サーバー | 代替 DNS サーバー |

|---|---|---|

| 北京聯通 | 123.123.123.123 | 123.123.123.124 |

| 重慶聯通 | 221.5.203.98 | 221.7.92.98 |

| 広東聯通 | 210.21.196.6 | 221.5.88.88 |

| 河北聯通 | 202.99.160.68 | 202.99.166.4 |

| 河南聯通 | 202.102.224.68 | 202.102.227.68 |

| 黒竜江聯通 | 202.97.224.69 | 202.97.224.68 |

| 吉林聯通 | 202.98.0.68 | 202.98.5.68 |

| 江蘇聯通 | 221.6.4.66 | 221.6.4.67 |

| 内モンゴル聯通 | 202.99.224.68 | 202.99.224.8 |

| 山東聯通 | 202.102.128.68 | 202.102.152.3 |

| 山西聯通 | 202.99.192.66 | 202.99.192.68 |

| 陝西聯通 | 221.11.1.67 | 221.11.1.68 |

| 上海聯通 | 210.22.70.3 | 210.22.84.3 |

| 四川聯通 | 119.6.6.6 | 124.161.87.155 |

| 天津聯通 | 202.99.104.68 | 202.99.96.68 |

| 浙江聯通 | 221.12.1.227 | 221.12.33.227 |

| 遼寧聯通 | 202.96.69.38 | 202.96.64.68 |

全国移動 DNS IP

| 名称 | 優先 DNS サーバー | 代替 DNS サーバー |

|---|---|---|

| 北京移動 | 221.130.33.60 | 221.130.33.52 |

| 広東移動 | 211.136.192.6 | 211.139.136.68 |

| 江蘇移動 | 221.131.143.69 | 112.4.0.55 |

| 安徽移動 | 211.138.180.2 | 211.138.180.3 |

| 山東移動 | 218.201.96.130 | 211.137.191.26 |

公共 DNS IP

| 名称 | 優先 DNS サーバー | 代替 DNS サーバー |

|---|---|---|

| 114 DNS | 114.114.114.114 | 114.114.115.115 |

| CNNIC SDNS | 1.2.4.8 | 210.2.4.8 |

| 阿里雲公共DNS | 223.5.5.5 | 223.6.6.6 |

| DNSPod DNS+ | 119.29.29.29 | 119.29.29.29 |

| Google DNS | 8.8.8.8 | 8.8.4.4 |

設定の推奨

- 近くのDNSサーバーを優先的に選択する

- IPv4とIPv6のDNSを同時に設定する

- 重要なドメインに対して代替DNSを設定する

- 分流ルールを定期的に更新する

- DNSの応答時間を監視する

注意事項

- 設定前に既存のDNS設定を記録してください

- 信頼できないDNSサーバーの使用を避けてください

- DNSの解決が正常に行われているか定期的に確認してください

- ルールリストを簡潔かつ効果的に保つ

適切なDNS分流の設定により、ネットワークアクセスの体験を大幅に向上させることができます。実際のニーズに応じて適切なDNSサーバーと分流ルールを選択することをお勧めします。

参考

5 - カスタムデバイス名の使用

サービスのリスニングアドレスを直接使用すると、例えば:

tls://xxxxxxxx.adguardprivate.comhttps://xxxxxxxx.adguardprivate.com/dns-query

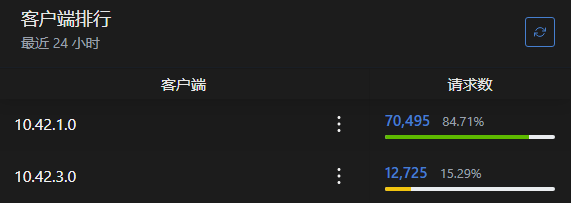

バックエンドで見るクライアントランキングのIPはロードバランサーのクラスタIPであり、ユーザーにとって意味がなく、異なるデバイスを区別できません。

異なるデバイスを識別するために、拡張ドメインとURLパスを追加する方法を使用できます。

- DoTは拡張ドメイン方式を使用します、例えば

tls://device1.xxxxxxxx.adguardprivate.com - DoHはURLパスを追加する方式を使用します、例えば

https://xxxxxxxx.adguardprivate.com/dns-query/device2

注意:

- Androidデバイスを設定する際には、プロトコルプレフィックス

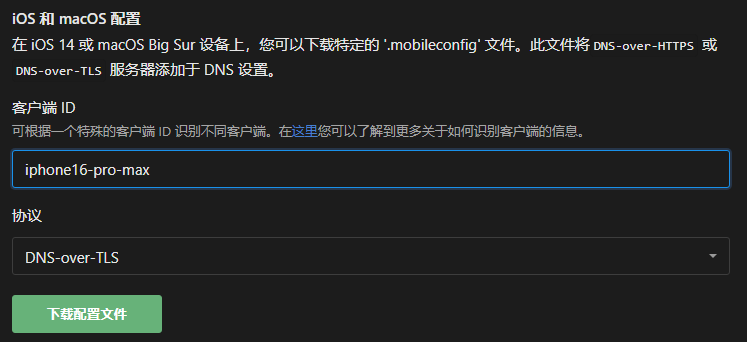

tls://を入力する必要はありません。device1.xxxxxxxx.adguardprivate.comだけを入力してください。 - Appleデバイスでは、設定ガイドに従ってクライアントIDを入力し、設定ファイルをダウンロードして設定を行います。手動での入力は不要です。

個人サービスのすべてのデバイスは、サービスのクエリ制限として毎秒

30回のリクエストを共有します。

6 - より速いリクエスト応答

有料ユーザーがAdGuardのプライベートサービスを使用する場合、DNSリクエストのパスは以下の通りです:

パスに基づいて、最速の応答方案を分析することができます。

ローカルキャッシュヒット

最も速い応答はローカルキャッシュヒットです。ローカルキャッシュはメモリレベルであるため、速度が非常に速く、数マイクロ秒しかかかりません。

これはDNS応答のTTL(time to live)値によって制御され、通常は数分から数時間で、クエリ結果がその期間有効であることを示し、再クエリの必要がありません。

最小TTL値は「コントロールパネル -> 設定 -> DNS設定 -> DNSキャッシュ設定 -> 最小TTL値のオーバーライド」で設定できます。この値を大きくすることでキャッシュ時間を延長し、システムがより多くローカルキャッシュを使用するようになります。通常のTTL値は600秒です。

しかし、このサイトにはフィルタリング機能もあり、必要なサービスが広告ルールによって誤ってブロックされた場合、暗号化DNSを一時的に無効にしても、すぐにそのサービスにアクセスすることはできません。なぜなら、ローカルキャッシュの結果がフィルタリングルールによって変更されているからです。したがって、60秒に設定するのが比較的安全な値であり、誤ブロックによりユーザーが暗号化DNSを無効にした後、長時間待つ必要がないようにします。

AdGuard DNSサーバー

現在、このサイトは杭州にあるアリババクラウドサーバーを使用しており、東部地域のユーザーの低遅延ニーズを満たすことができます。ビジネスの成長に伴い、今後全国的にサーバーを追加する予定です。

サーバーキャッシュヒット

デフォルトでは、各ユーザーに4MBのDNSキャッシュが設定されています。経験上、これは一家族の使用に十分です。この設定を自由に変更するとユーザーサービスが強制的に中止される可能性があるため、このサイトではこの設定の変更エントリをブロックしています。

上流DNSサーバー

アリババクラウドサービスを使用しているため、上流DNSサービスとしてアリババクラウドのDNSサービスを選択しました。速度が非常に速く、通常は数ミリ秒以内に結果を返します。

ユーザーは上流DNSサーバーにリクエストする3つの方法があります:

- ロードバランシング: このサイトではデフォルトでロードバランシングを使用しており、最速のサーバーを自動的に選択して結果を返します。

- 並列リクエスト: このサイトでは現在、並列リクエストの使用を制限していません。

- 最速のIPアドレス: 現在意味のない設定であり、このサイトではこの設定の変更エントリをブロックしています。

「最速のIPアドレス」がなぜ意味がないのか説明します。最速のIPは、実際にサービスにアクセスするデバイス自体によって選択される必要があります。AdGuardサービスが杭州で動作し、ユーザーが北京にいる場合、AdGuardは杭州のIPアドレスが最速だと考えますが、実際にはユーザーが北京のサービスにアクセスする速度が最速です。杭州のIPアドレスを選択すると、逆に遅延が増加します。したがって、このサイトではこの設定の変更エントリをブロックしています。この設定はユーザーの家庭ネットワークでは有用かもしれませんが、公共サービスでは意味がありません。

ネットワーク体験に影響を与える要因は多くあります。例えば、サーバーの帯域幅、ネットワークの混雑、サーバーの負荷、ネットワークの品質など、最速のIPアドレスを選択しても最速の応答速度が保証されるわけではありません。遅延はその中の1つの要因であり、唯一の要因ではありません。ユーザーが誤った設定を行いサービス品質が低下するのを避けるために、このサイトではこの設定の変更エントリをブロックしています。

ルールフィルタリング

最も一般的なモードはブラックリストリストです。ユーザーはプリセットのブラックリストリストから選択できます。ブラックリストのヒットはハッシュアルゴリズムを使用しており、ルールの量に関係なく、ヒット時間はO(1)です。ユーザーはルールの量が多すぎてヒット時間が長くなることを心配する必要はありません。

しかし、ルールは計算後にメモリに保存され、各ユーザーのサービスのメモリ使用量は300MB以内に制限されています。これはほとんどのユーザーのニーズを満たすことができますが、ユーザーのルールの量が多すぎるとメモリ不足が発生し、サービスが繰り返し再起動され、サービス中断が発生する可能性があります。

現在、このサイトでは第三者ルールの使用をブロックしています。ユーザーが過度に大きなルールを導入するのを防ぐためです。将来的により良い制限手段があれば、第三者ルールの使用を再び開放します。

まとめ

より速いリクエスト応答を得るために、ユーザーは以下のことができます:

- 最小TTL値を適切に大きくし、ローカルキャッシュヒット率を高める。

- 適切なDNSキャッシュサイズを設定する(既定値が設定されています)。

- 最も近い都市を選択してサービスを作成する(企業の発展を待つ)。

- 海外への需要がない場合はロードバランシングを選択し、海外への需要がある場合は並列リクエストを選択する。

- 自分に適したブラックリストルールを使用し、過度に大きなルールを導入しない。

7 - 信頼できるサービスプロバイダの設定

有料サービスの作成時には、国内で比較的速い上流サービスがデフォルトで使用されます。これには、アリババのIPv4とIPv6、およびDoTサービスが含まれます。

一部のサービスプロバイダでは、解析エラーが発生する可能性があり、一部の海外サイトが誤ったIPアドレスに解析され、アクセスできなくなることがあります。一般的な症状は、ブラウザが証明書エラーを報告することです。

解析エラーを避ける必要がある場合、上流サービスプロバイダを変更してCloudflareのサービスを使用することができます。このようなサービスを使用する際は、DoHまたはDoTプロトコルを使用していることを確認してください。そうしないと、通信が傍受される可能性があります。

同時に、国内の上流サービスを無効にする必要があります。これらは近くにあるため、速度が速く、AdGuardは優先的にこれらを使用します。

対応するサービスのIPの前に#を追加することで、その上流サービスを無効にできます。

設定後、上流サーバーが利用可能であることを確認するために上流テストを行う必要があります。利用可能であることを確認した後、適用してください。

ただし、海外のサービスだけを使用すると、国内のアプリの使用体験が低下する可能性があります。国内のアプリは通常、海外向けの解析を特定の外部サーバーに設定しており、国内からのアクセス速度が遅くなります。

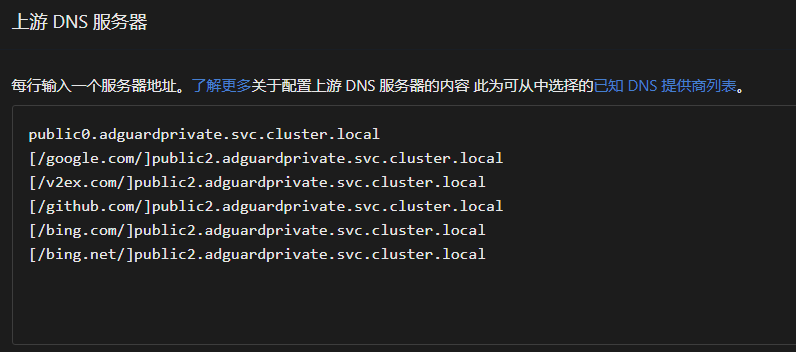

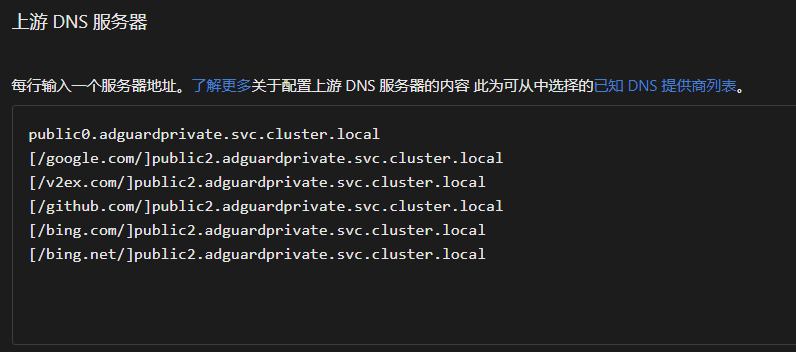

一般的なサービスの解析エラーを避けるだけが必要な場合、解析エラーが発生しているドメインを特定の解析アドレスに指定することができます。指定されていないドメインは、デフォルトの国内上流サービスを使用し続けます。

AdGuardのコンソールで、設定 -> DNS設定 -> 上流DNSサーバーを選択し、解析エラーが発生しているドメインを[/example1.com/example2.com/]tls://1.0.0.1の形式でカスタムDNSサーバーに追加し、設定を保存をクリックしてください。

public2.adguardprivate.svc.cluster.localは、私たちが提供する解析エラーなしの内部解析サービスで、上流としてCloudflareを選択しています。ユーザーが自分で海外の上流を指定するよりも速い解析速度が得られますが、ドメイン解析の更新時にわずかな遅延が発生します。ユーザーが専門的なニーズを持っていない場合、私たちが提供する解析エラーなしの解析を使用できます。

CloudflareやGoogleの外部解析アドレスを使用する必要がある場合、IPを使用してDoT/DoHを指定する必要があります。使用例を参考にしてください:

#tls://1.1.1.1

tls://1.0.0.1

tls://[2606:4700:4700::1111]

tls://[2606:4700:4700::1001]

tls://[2606:4700:4700::64]

tls://[2606:4700:4700::6400]

https://1.1.1.1/dns-query

https://1.0.0.1/dns-query

https://[2606:4700:4700::1111]/dns-query

https://[2606:4700:4700::1001]/dns-query

#tls://8.8.8.8

#tls://8.8.4.4

tls://[2001:4860:4860::8888]

tls://[2001:4860:4860::8844]

tls://[2001:4860:4860::64]

tls://[2001:4860:4860::6464]

#https://8.8.8.8/dns-query

#https://8.8.4.4/dns-query

#https://[2001:4860:4860::8888]/dns-query

https://[2001:4860:4860::8844]/dns-query

#でコメントアウトされたアドレスは、ファイアウォールによってブロックされており、現在使用できません。

当サイトはIPv6を全面的にサポートしており、これが私たちの強みの一つです。IPv6アドレスの上流を使用することで、より安定した解析速度を得ることができます。